IPX 访问控制列表

本实验对IPX访问控制列表进行配置和监测,包括标准和扩展IPX访问控制列表以及命名的标准和扩展IPX访问控制列表等。

1.实验目的

通过本实验,读者可以掌握以下技能:

●配置标准IPX访问控制列表;

●配置扩展IPX访问控制列表;

●配置命名的IPX访问控制列表;

●在网络接口上引用IPX访问控制列表;

●查看和监测IPX访问控制列表。

2. 设备需求

本实验需要以下设备:

●Cisco路由器3台,分别命名为R1、R2和R3。要求R1具有1个以太网接口,R2具有1个以太网接口和1个中行接口,R3具有1个串行接口。要求所有路由器的IOS软件均为Desktop以上版本;

●1条交叉线序的双绞线,或2条正常线序双绞线和1个Hub;

●1条DCE电缆和1条DTE电缆,或1条DCE转DTE电缆;

●1台终端服务器,如Cisco 2509路由器,及用于反向Telnet的相应电缆;

●1台带有超级终端程序的PC机,以及Console电缆及转接器,

3.拓扑结构及配置说明

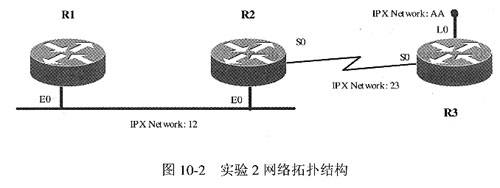

本实验拓扑结构如图10-2所示,R1的E0接口与R2的E0接口通过以太网连接起来,R2与R3的E0接口通过串行电缆连接起来。

拓扑中各网段的IPX网络地址如图10.2中的标注。

4.实验配置及监测结果

首先在各路由器上完成IPX协议的基本配置,实现IPX协议的全网连通性,在此基础上进行IPX访问控制列表的配置和监测。

以上配置在以前章节中已进行过类似的实验,在本实验中不再给出配置清单。

为实验操作的方便,现将实验中各路由器有关接口的IPX地址列出:

R1:E0,12.0000.0c76.f736;

R2:E0,12.0000.0c8e.cdd2;S0,230000.0c8e.cdd2;

R3:S0,23.0000.0c31.a81b;L0,AA.0000.0c31.a81b。

不同的路由器会有不同的MAC地址。所以在读者自己的拓扑环境中,会看到与此不同的IPX地址。

我们主要在R2路由器上配置IPX访问控制列表,R1和R3用于测试目的。

第1部分:配置和引用标准IPX访问控制列表

配置清单10-5列出了在R2路由器上配置和引用标准IPX访问控制列表的操作。[/b]

配置清单10-5配置和引用标准lPX访问控制列表

R2#conft

Enter configuration commands, one per line. End with CNTL/Z.

R2(config)#aclearcase/" target="_blank" >ccess-1 801 deny 12

R2(config)#access-S 801 permit -1

R2(config)#int s0

R2(config-if)#ipx access-group 801 out

R2(config-if)#^Z

R2#

R2#sh ipx access-S

IPX standard access list 801

deay 12

permit FFFFFFFF

R2#sh ipx int s0

Serial0 is up, line date interval is 60 seconds

IPX type 20 propagation packet forwarding is disabled

Outgoing access list is 801

IPX helper access list is not set

... (输出省略)

R2#

Term_Server#1

[Resuming connection 1 to r1...]

R1#ping ipx AA.0000.0c31.a81b

Type escape sequence to abort.

Sending 5,100-byte IPX Novell Echoes to AA.0000.0c31,a81b,timeout is 2 seconds:

.....

Success rate is 0 percent(0/5)

R1#conft

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)#int e0

R1(config-if)#ipx netw 102

R1(config-if)#

Term_Server#2

[Resuming connection 2 to r2 ... ]

R2#conft

Enter configuration commands, one per line. End with CNTL/Z.

R2(config)#int e0

R2(config-if)#ipx netw 102

R2(config-if)#^Z

R2#

Term_Server#1

[Resuming connection 1 to r1 ... ]

R1#

11:42:23: %SYS-5-CONFIG_I: Configured from console by console

Ripping ipx AA.0000.0c31.a81b

Type escape sequence to abort.

Sending 5,100-byte IPX Novell Echoes to AA.0000.0c31.a81b,timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max =32/33/40 ms

R1#

(1)与IP协议一样,路由器不对由自身产生的IPX包进行过滤,在实验时应由其他的设备发包进行测试。

(2)access-1801 deny 12和access-1801 permit-1两个语句定义了编号为801的标准IPX访问控制列表,它允许除12网段之外的所有IPX地址。

标准IPX访问控制列表的编号范围是:800~899。

第2句中的"-1"与"FFFFFFFF"作用相同,表示所有的网络。

(3)在R2路由器S0接口的间外方向引用了IPX访问控制列表801。目的是过滤来自12网段的数据包,同时允许其他所有网段的数据包通过。

(4)show ipx access-list命令列出了所定义的IPX访问控制列表的情况。

(5)show ipx int s0命令列出的信息中加阴影的2行是关于IPX访问控制列表引用情况的信息,表明在离开路由器的方向引用了访问控制列表801。

(6)从R1路由器上,使用ping ipx AA.0000.0c31.a81b测试以12网段的源地址向AA网段的目的地址的通信,测试结果是不通。

(7)为测试的目的,更改R1和R2路由器的E0接口IPX网络号为102。

(8)再次从R1路由器上使用ping ipx AA.0000.0c31.a8lb测试以102网段的源地址向AA网段的目的地址的通信,测试成功。

第2部分:配置和引用扩展IPX访问控制列表

下面进行扩展IPX访问控制列表的实验。

配置清单10-6列出了在R2路由器上配置相引用扩展IPX访问控制列表的操作。

配置清单10-6配置和引用扩展IPX访问控制列表

R2#conft

Enter configuration commands, one per line. End with CNTL/Z.

R2(config)#access-1 901 permit any 102 AA

R2(config)#access-1 901 deny any any

R2(config)#int s0

R2(config-if)#ipx access-1 901 out

R2(config-if)#^Z

R2#sh ipx access-1

IPX standard access list 801

deny 12

permit FFFFFFFF

IPX extended access list 901

permit any 102 AA

deny any any

R2#sh ipx int s0

Serial0 is up, line protocol is up

IPX address is 23.0000.0c8e.cdd2 [up]

Delay of this IPX network, in ticks is 6 throughput 0 link delay 0

IPXWAN processing not enabled on this interface.

IPX SAP update interval is 60 seconds

IPX type 20 propagation packet forwarding is disabled

Incoming access list not set

Outgoing access list is 901

IPX helper access list is not set

SAP GGS output filter list is not set

(1)扩展IPX访问控制列表的编号范围是:900-999。

定义IPX访问控制列表901时,第1个语句表示允许所有IPX系列协议从102网段到AA网段的通信;第2个语句表示禁止从所有其他网段的IPX协议的通信。

(2)在R2路由器S0接口的离开路由器的方向上引用扩展IPX访问控制列表901。

(3)show ipx access-list命令列出了刚刚定义的访问控制列表,即扩展IPX访问控制列表901。

(4)show ipx int s0命令列出的信息中加阴影的两行显示了S0接口对IPX访问控制列表的引用情况。可以看到在向外的方向引用了扩展EPX访问控制列表901。

第3部分:配置和引用命名的IPX访问控制列表

命名的IPX访问控制列表提高了IPX访问控制列表定义和使用上的方便性,并且允许定义更多数量的IPX访问控制列表。

配置清单10-7给出了在R2路由器上配置和引用命名的IPX访问控制列表的操作。

把第1部分和第2部分中的标准和扩展IPX访问控制列表用命名列表的方式重新进行定义,并进行引用。

配置清单10-7配置和引用命名的IPX访问控制列表

R2#conft

Enter configuration commands, one per line. End with CNTL/Z.

R2(config)#ipx access-list standard Test3

R2(config"ipx-std-nacl)#deny 12

R2(config-ipx-std-nacl)#permit -1

R2(config-ipx-std-nacl)#exit

R2(config)#ipx access-list extended Test4

R2(config-ipx-ext-nacl)#permit any 102 AA

R2(config-ipx-ext-nacl)#deny any any

R2(config-ipx-ext-nacl)#^Z

R2#

R2#sh ipx access-1

IPX standard ajccess list 801

deny 12

permit FFFFFFFF

IPX extended access l